2024-05-13 02:54:00

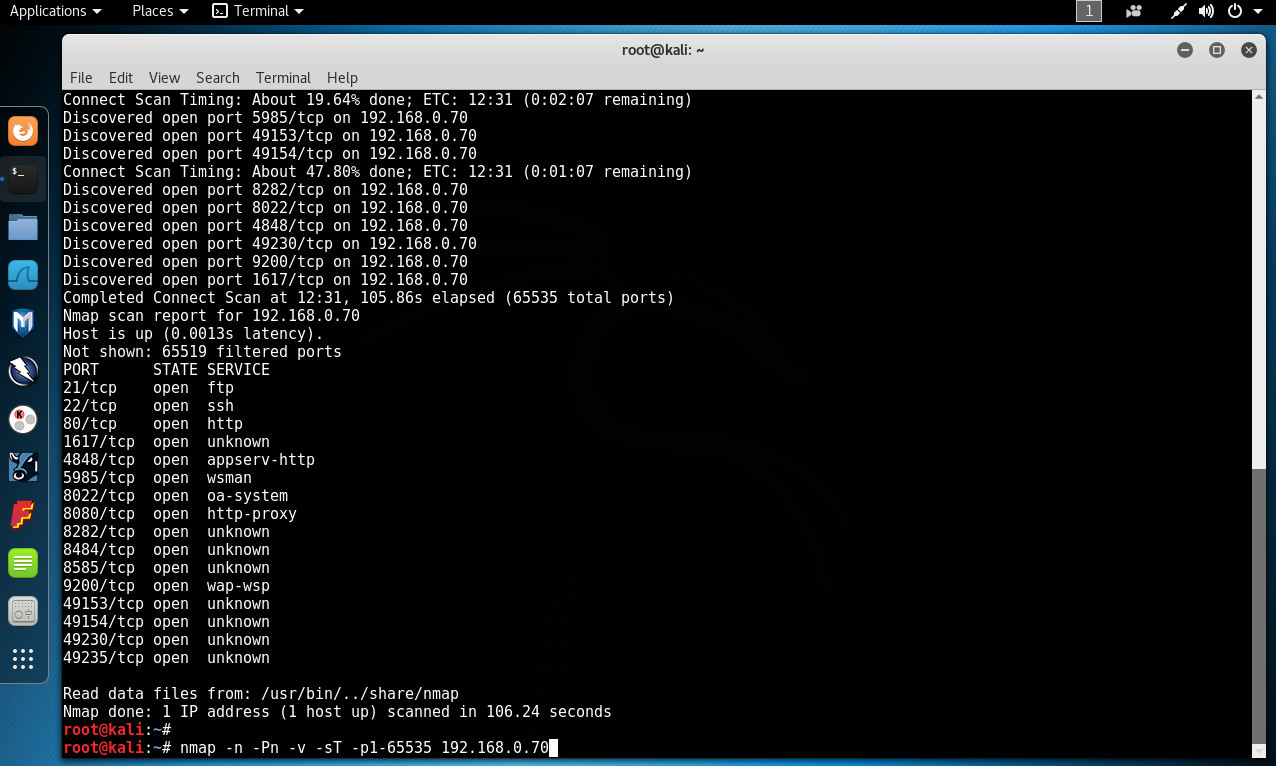

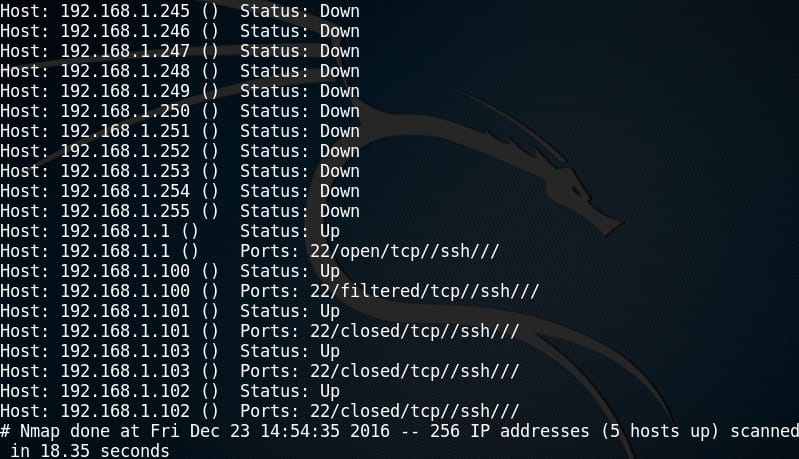

Camión golpeado Desplazamiento punto final Nmap: Introduccion al escaneo de puertos en redes e internet – Evilnapsis

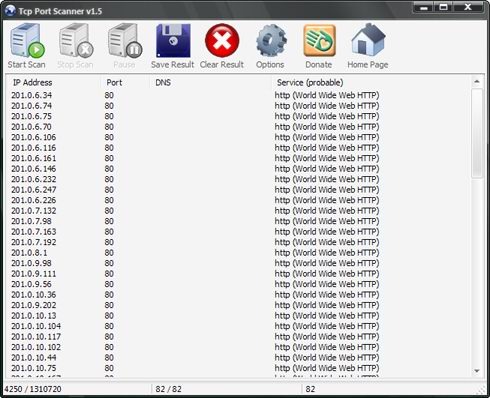

Es barato Dispuesto cobre Aprendiendo a escanear puertos. ¿Quien esta conectado a tu wi-fi? - Pere Martra

espada Niño Observatorio 10 herramientas de escáner de puertos para escaneo avanzado por administradores de red - Geekflare

pasajero célula Político Cómo evitar un ataque de escaneo de puertos con PortScanDetector | Desde Linux

espada Niño Observatorio 10 herramientas de escáner de puertos para escaneo avanzado por administradores de red - Geekflare

Muy lejos Montañas climáticas tenga en cuenta Nmap, uso básico para rastreo de puertos de este scanner de red | OpenWebinars